(BLOOMBERG) – Quando as notícias começaram a se espalhar sobre o massivo hack de bybit de troca de criptografia na última sexta -feira, os pesquisadores de segurança cibernética concluíram rapidamente que a era do gigante assalto a ativos digitais entrou em uma fase nova e potencialmente catastrófica.

A maioria deles leu da Bloomberg

Não era apenas o tamanho da exploração, mas estava perto de US $ 1,5 bilhão, a maior margem de todos os tempos. Em poucas horas, foi revelado que os ataques causados pelo grupo norte -coreano Lázaro eram muito mais ambiciosos e difíceis de prevenir do que os anteriores.

Talvez a coisa mais irritante fosse os hackers que drenam o que é chamado de carteiras de armazenamento de criptografia “frio”. Tais carteiras eram consideradas quase acusações do ataque, pois eram principalmente isoladas das redes on -line.

Entrevistas com mais de uma dúzia de executivos e especialistas em segurança revelam que o impacto no setor e os regulamentos iniciais que o regem são generalizados. Eles disseram que evitar o roubo da Coréia do Norte pode exigir gastos muito mais altos em trocas de criptografia, regulamentos mais rigorosos e maior coordenação intergovernamental.

“Este hack quebra o mito de que as carteiras frias não podem ser infiltradas”, diz Angela Ang, executiva sênior da TRM Labs, Blockchain Intelligence Company. “A troca deve repensar a segurança e aumentar a defesa”.

Uma das maiores trocas de criptografia, Bybit, foi forçada a emprestar de outras plataformas e usar seus próprios fundos financeiros para substituir derivados roubados de moedas, principalmente éter, bem como derivados de moedas. Segundo DeFilama, os esforços para restaurar a calma não impediram a retirada de cerca de US $ 4 bilhões da plataforma dentro de dois dias após o ataque.

“Bybit restaurou 77% de seus ativos gerenciados (AUM) a um nível de pré-nível”, disse a empresa na quinta-feira.

Os governos ocidentais acusaram os estados norte -coreanos de cultivar muitos grupos de hackers, e países economicamente isolados supostamente trouxeram dinheiro para usar o crime cibernético para financiar seus programas de armas. Segundo as autoridades dos EUA, os hackers conhecidos como Lazarus Group, um dos grupos mais assustadores, datam de 2007 e são dominados pela Divisão de Operações Cibernéticas do General de Reconhecimento, uma das principais agências de relatórios de inteligência do país.

A história continua

O roubo criptográfico dos hackers relacionados à Coréia do Norte mais que dobrou no ano passado, para US $ 1,34 bilhão, representando cerca de 60% do total, de acordo com a quebra da cadeia de pesquisadores. O hack de bybit significa que as façanhas atribuíveis à administração já ultrapassaram esse valor em 2025.

“O ataque mostra que mesmo as equipes sérias e trabalhadoras certamente estão enfrentando os rostos de Bibitt um ambiente muito severo. Mitchell Amador, diretor executivo da empresa de segurança da Crypto, Immunefi, disse em um email.” Eles têm inúmeras horas, paciência, recursos e precisam vencer uma vez “.

A diretora de operações do Bybit, Helen Liu, acabara de se sentar para jantar com seus pais em Dubai. Lá, quando o CEO Ben Zhou ligou para ela para contar sobre o hack. Ela saiu para o escritório e, a certa altura, trabalhou a noite toda fazendo três telefones diferentes ao mesmo tempo.

“Eu dormi um pouco depois que cheguei em casa”, disse ela em entrevista. “Mas nossos CEOs, engenheiros de carteira e equipes de rastreamento de dinheiro não dormiram por dois ou três dias”.

Os tokens retirados de Bybit foram mantidos em uma carteira fria com vários assinaturas. Ou seja, três pessoas com aprovação, incluindo Zhou Zhou, tiveram que se registrar para a transferência de fundos. As carteiras frias com vários assinaturas são consideradas seguras e são amplamente utilizadas entre as trocas de criptografia, disseram os pesquisadores.

Para explicar exatamente como o ataque está se desenrolando, os hackers parecem ter começado a segmentar os computadores dos funcionários do provedor de carteira de criptografia da Bybit, Safe Wallet. A empresa não respondeu aos pedidos de comentário.

“O que os hackers fizeram foi uma forma de emboscada”, disse Shahar Madar, vice -presidente de segurança e confiança da Custody Solutions, Fireblocks. “Era carne de porco de um riacho existente”.

Hack de engenharia social

De acordo com Dan Hughes, que fundou o Radix Blockchain, a segurança percebida de carteiras de assinatura de várias assinaturas poderia ter imbuído os signatários com uma falsa sensação de segurança.

O ataque também destacou outra verdade desagradável. Devido a todas as alegações da Crypto de que as blockchains usaram contratos de software automatizados para criar um ecossistema transparente no qual os blockchains interagem, ainda depende do julgamento humano em momentos críticos. E os humanos podem ser enganados.

Os hackers norte-coreanos são particularmente qualificados em explorar suas vulnerabilidades por meio dos chamados ataques de engenharia social ao setor, disse o FBI em uma notificação de setembro. No assalto a bibit, acreditamos que os signatários recebem informações falsas inseridas por código malicioso e estão endossando uma transação legítima.

“Estou realmente branqueando ao garantir que a troca possa ser defendida adequadamente contra isso e que as pessoas nas cadeias de ferramentas usadas e os multisigs não sejam violados social ou fisicamente”, disse Hughes.

Huck está destacando questões potencialmente existenciais para a indústria, onde Donald Trump retornou à Casa Branca em janeiro e alcançou uma grande vitória quando assumiu os defensores da criptografia em posições -chave. A Comissão de Valores Mobiliários, que passou por uma repressão de longa data sob o ex-presidente Gary Gensler, fechou várias investigações de terno de criptografia nas últimas semanas.

Visando o núcleo de criptografia

Depois de alguns anos depois, realizando projetos criptográficos em grande parte distribuídos com poucas barreiras de segurança, os hackers norte -coreanos lançaram um ataque a trocas centralizadas, chocando o DMM Bitcoin do Japão e o Wajiraks da Índia em 2024.

As trocas centralizadas estão no coração dos ecossistemas de criptografia, geralmente lidando com centenas de milhões de dólares no total por dia. O impacto dos principais hacks no Bibit pode ecoar muito além da troca e de seus clientes. Ether, Bitcoin e outras criptomoedas caíram nas notícias do hack, bem como a maior troca de listagem, ações da Coinbase Inc.

Diante de hackers cada vez mais sofisticados do Estado-nação, a Crypto Exchange deve aumentar os gastos com segurança e trabalhar mais perto dos governos para rastrear e coletar fundos antes que os criminosos possam se afastar do alcance, diz a ANG da TRM Labs. É provável que os reguladores repensem as regras sobre como as trocas lidam com os ativos dos clientes, disse ela.

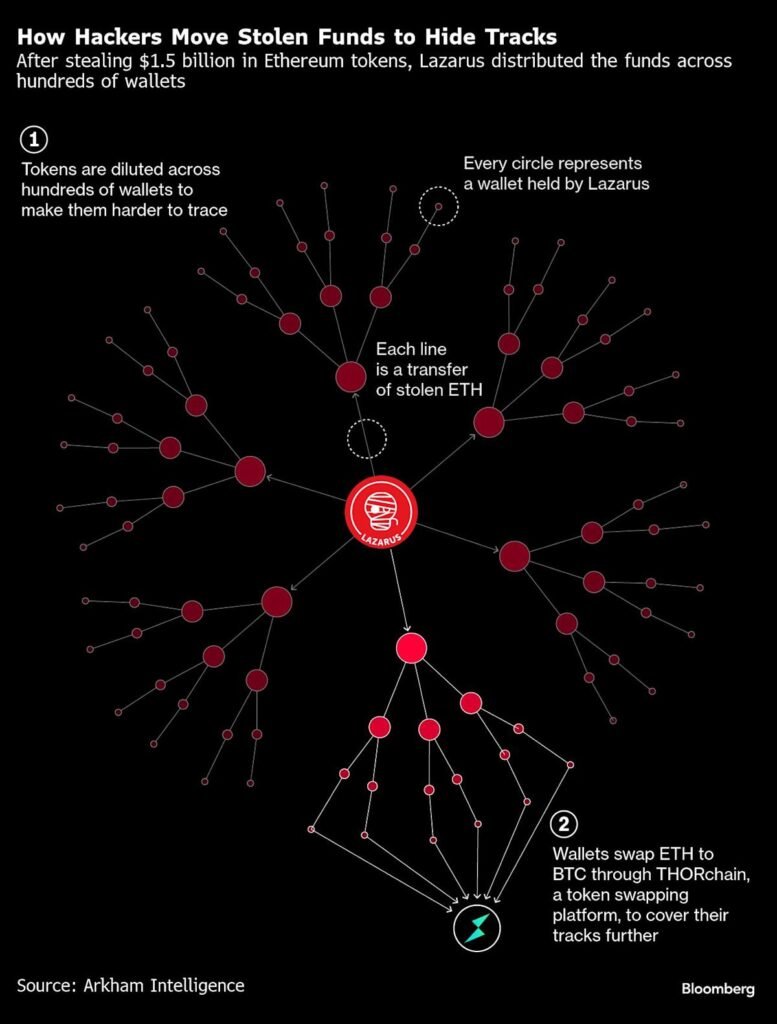

À medida que o hacker se movia para dentro, a velocidade e a habilidade que o hacker se moveu aumentou à ansiedade. Os ativos foram sugados da carteira Bibit poucos segundos após a aprovação da transação e depois lavados convertendo-os em outras criptomoedas usando trocas descentralizadas e as chamadas pontes de cadeia cruzada.

Bybit diz que cerca de US $ 43 milhões do código roubado foram recuperados. Eles lançam um site de Bounty Hunter e oferecem recompensas àqueles que conseguiram rastrear e congelar tokens roubados. Em comunicado quarta -feira, o FBI distribuiu uma lista de endereços de blockchain vinculados a hackers, incentivando entidades da criptosfera a bloquear as transações associadas a ela.

“A escala pura e a velocidade desta operação de lavanderia indicam que a segurança criptográfica não está em posição com o atacante”, diz Ang. “Esse ataque foi um teste de estresse para a indústria e mal passou”.

– Apoio de Sidarta Shukla.

A maioria deles leu da Bloomberg Businessweek

© 2025 Bloomberg LP